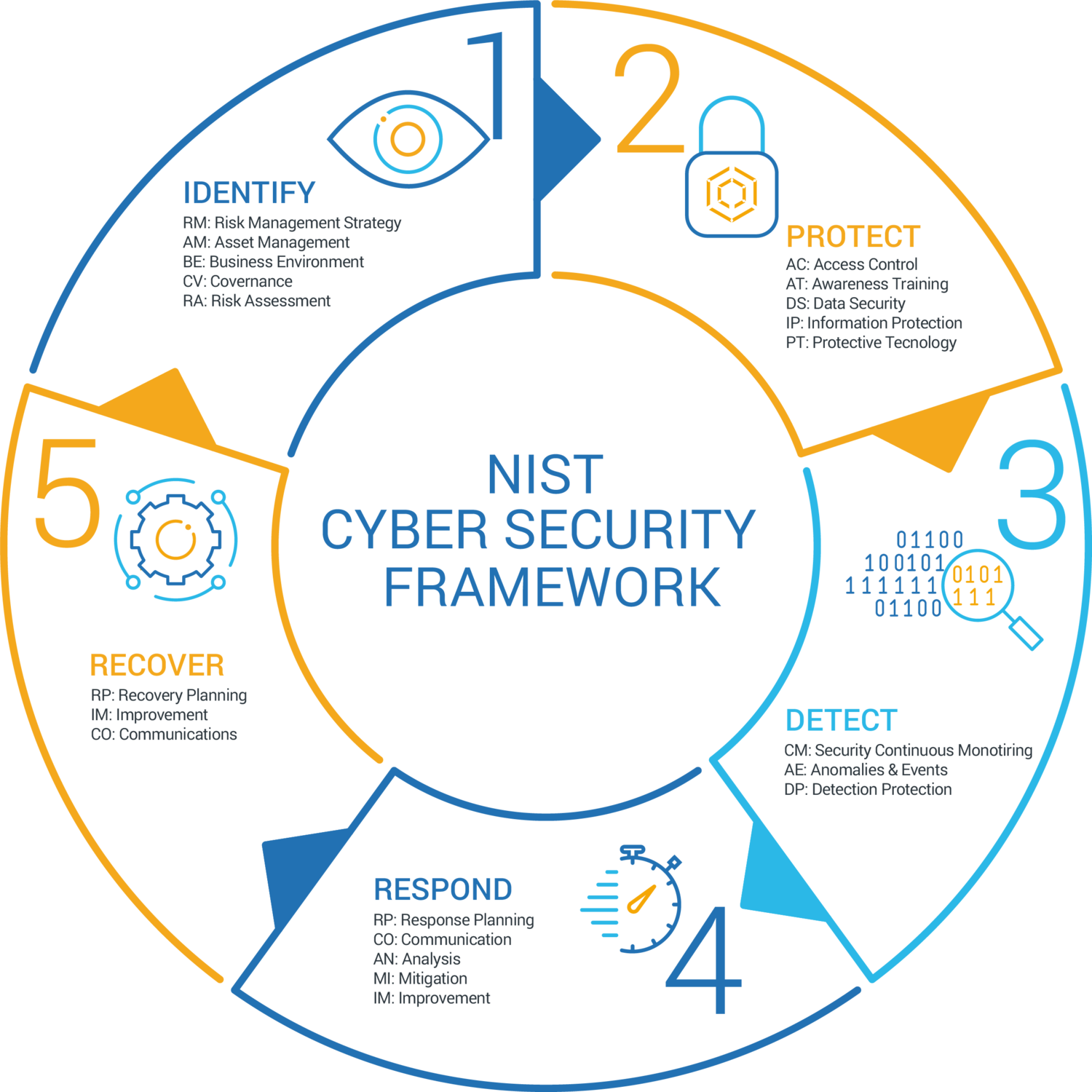

Planea y determina los objetivos del equipo de ciberseguridad sincronizando las tareas y operaciones entre los roles del equipo.

Planea y desarrolla diagnósticos, protección y remediación de vulnerabilidades, riesgos y ciber amenazas con base en la administración segura de recursos TI.

Planea y ejecuta tareas técnicas de identificación, evaluación y análisis del riesgo en ciberseguridad de los sistemas de información, aplicaciones e infraestructuras tecnológicas.

Analiza y procesa los datos y alertas recogidos por las herramientas de protección de ciberseguridad para analizar, detectar, responder y recuperarse a los eventos e incidentes informáticos.

Recopila, procesa, conserva, analiza y presenta evidencias que apoyan la investigación, recuperación y mitigación de incidentes de ciberseguridad.

Analiza e investiga la información procedente de una o varias fuentes y áreas de investigación y sintetiza e interpreta la inteligencia cibernética en el contexto de la mejora de ciberseguridad de la organización.

Competencias

Comunicar información, conceptos o ideas complejas de forma segura y estructurada al equipo de ciberseguridad y usuarios.

Obtener de forma precisa y exhaustiva todos los datos recogidos desde diferentes fuentes por las funciones de inteligencia de amenazas para la planificación y gestión de la ciberseguridad.

Interpretar y aplicar leyes, reglamentos, normativas, políticas y orientaciones estratégicas para el cumplimiento de los objetivos de la organización.

Desarrollar o recomendar soluciones de planificación a problemas y situaciones para los que no existen precedentes.

Dirigir en un entorno de colaboración para aprovechar los conocimientos analíticos y técnicos.

Compartir con los demás roles de trabajo, información técnica importante y base de datos de conocimientos del entorno y las amenazas cibernéticas actuales que puedan afectar la organización para mejorar la gestión de riesgos.

Interpretar los requerimientos del Coordinador en las competencias laborales.

Llevar a cabo procedimientos de recolección de información, enumeración, evaluación y análisis de sistemas, aplicaciones y usuarios, así como los análisis de vulnerabilidades de ciberseguridad en estos.

Identificar, evaluar y analizar las vulnerabilidades informáticas en las implementaciones, los sistemas, las aplicaciones y código fuente.

Realizar análisis de vulnerabilidades y correcciones y aseguramientos de infraestructuras y procesos.

Realizar recopilación, el procesamiento y/o la geolocalización de sistemas para explotar, localizar y/o rastrear objetivos de interés. Realizar navegación en la red, análisis OSINT y, cuando se le indica, la ejecución de ciber operaciones.

Explotar o aprovechar de manera controlada las vulnerabilidades en los sistemas, aplicaciones e infraestructuras evaluadas.

Compartir con los demás roles de trabajo, información técnica importante y base de datos de conocimientos del entorno y las amenazas cibernéticas actuales que puedan afectar la organización para mejorar la gestión de riesgos.

Interpretar los requerimientos del Coordinador en las competencias laborales.

Identificar las vulnerabilidades de seguridad basándose en el análisis y evaluación del riesgo y amenazas.

Aplicar los principios básicos de ciberseguridad y privacidad de la información de la organización relacionados con la confidencialidad, integridad y disponibilidad.

Identificar, analizar y remediar las vulnerabilidades en las implementaciones, infraestructuras, aplicaciones, Sistemas operativos y código fuente.

Planificar, implementar y operar servicios/sistemas de red, para incluir entornos de hardware y virtuales.

Instalar, configurar, solucionar problemas y realizar mantenimientos a entornos tecnológicos.

Compartir con los demás roles de trabajo, información técnica importante y base de datos de conocimientos del entorno y las amenazas cibernéticas actuales que puedan afectar la organización para mejorar la gestión de riesgos.

Interpretar los requerimientos del Coordinador en las competencias laborales.

Realizar análisis y evaluación de riesgos y vulnerabilidades en sistemas e infraestructuras tecnológicas.

Apoyar y soportar los procesos de aseguramiento (Asegurador) y protección de los sistemas informáticos.

Analizar amenazas cibernéticas; Ataques a la Ciberseguridad y Analizar Malware.

Obtener de forma precisa y completa todos los datos utilizados en las soluciones de inteligencia sobre amenazas.

Aplicar los principios básicos de ciberseguridad y privacidad para cumplir con los requisitos de la organización.

Aplicar técnicas de detección de intrusos basadas en la red y en el host mediante el uso de tecnologías de detección y prevención de intrusos.

Identificar, recoger, examinar y conservar evidencias forenses utilizando técnicas de análisis e investigación documentadas.

Compartir con los demás roles de trabajo, información técnica importante y base de datos de conocimientos del entorno y las amenazas cibernéticas actuales que puedan afectar la organización para mejorar la gestión de riesgos

Identificar y analizar desde las ciencias forenses digitales artefactos desde diferentes plataformas, aplicaciones o sistemas operativos.

Analizar y, en algunos casos, descifrar datos de diferentes fuentes.

Diseñar y desarrollar planes de respuesta a incidentes para diferentes entornos organizativos.

Generar mejoras y recomendaciones de aseguramiento de la infraestructura basadas en las experiencias de incidentes anteriores.

Identificar, recoger, examinar y conservar las evidencias o pruebas digitales utilizando técnicas de análisis e investigación controladas y documentadas.

Llevar a cabo investigaciones sobre delitos informáticos estableciendo pruebas documentales o físicas, que permitan incluir medios digitales y registros asociados a incidentes de ciberseguridad.

Analizar las evidencias y pruebas digitales e investigar los incidentes de ciberseguridad para obtener información útil en el apoyo a la mitigación y aseguramiento de vulnerabilidades en sistemas, redes, e infraestructuras tecnológicas.

Compartir con los demás roles de trabajo, información técnica importante y base de datos de conocimientos del entorno y las amenazas cibernéticas actuales que puedan afectar la organización para mejorar la gestión de riesgos.

Interpretar los requerimientos del Coordinador en las competencias laborales.

Utilizar múltiples fuentes de información en todas las disciplinas de ciber inteligencia e investigación.

Centrar los esfuerzos de investigación para apoyar técnica y tácticamente a los demás roles de trabajo. Estos apoyos podrán ser desde la investigación en áreas especializadas de la ciberseguridad, hasta el desarrollo de soluciones a requerimientos o problemáticas técnicos.

Identificar y describir las técnicas y métodos necesarios para llevar a cabo una explotación eficaz de la información.

Colaborar en la identificación de las brechas de acceso y recopilación que pueden satisfacerse mediante actividades de recopilación y/o preparación cibernética. Aprovechar todos los recursos autorizados y las técnicas analíticas para penetrar en las redes objetivo.

Aplicar tácticas, técnicas y procedimientos para una gama completa de herramientas y procesos de investigación frente a la recopilación de información.

Analizar datos/información de una o varias fuentes para llevar a cabo la preparación del entorno, responder a las solicitudes de información y presentar los requisitos de recopilación y producción de inteligencia en apoyo de la planificación y las operaciones.

Compartir con los demás roles de trabajo, información técnica importante y base de datos de conocimientos del entorno y las amenazas cibernéticas actuales que puedan afectar la organización para mejorar la gestión de riesgos